Лясин Д.Н., Саньков С.Г. Методы и средства защиты компьютерной информации

Подождите немного. Документ загружается.

• «Вирус»– это программа, которая способна заражать другие программы,

модифицируя их так, чтобы они включали в себя копию вируса.

• «Троянский конь» – программа, которая содержит скрытый или явный

программный код, при исполнении которого нарушается функционирование

системы безопасности. «Троянские кони» способны раскрыть, изменить или

уничтожить данные или файлы. Их встраивают в программы широкого пользования,

например, в программы обслуживания сети, электронной почты.

• «Червяк» – программа, распространяемая в системах и сетях по линиям

связи. Такие программы подобны вирусам: заражают другие программы, а

отличаются от вирусов тем, что не способны самовоспроизводиться.

«Жадная» программа – программа, которая захватывает (монополизирует)

отдельные ресурсы вычислительной системы, не давая другим программам

возможности их использовать.

• «Бактерия» – программа, которая делает копии самой себя и становится

паразитом, перегружая память ПК и процессор.

• «Логическая бомба»– программа, приводящая к повреждению файлов или

компьютеров (от искажения данных – до полного уничтожения данных).

«Логическую бомбу» вставляют, как правило, во время разработки программы, а

срабатывает она при выполнении некоторого условия (время, дата, ввода кодового

слова).

• «Лазейки» – точка входа в программу, благодаря которой открывается

доступ к некоторым системным функциям. Обнаруживается путем анализа работы

программы.

Также к классу вредоносных программ можно отнести снифферы (программы,

перехватывающие сетевые пакеты), программы подбора паролей, атаки на

переполнение буфера, в некоторых приложениях - дизассемблеры и отладчики.

Перечисленные атаки зачастую используются совместно для реализации

комплексных атак. Так, например, троянская программа может использоваться для

сбора информации о пользователях на удаленном компьютере и пересылки ее

злоумышленнику, после чего последний может осуществить атаку методом

«маскарада».

10

1.4. Основные методы обеспечения безопасности информационных систем

Для того, чтобы противостоять перечисленным в предыдущей главе угрозам,

современные информационные системы включают в себя подсистемы

безопасности, которые реализуют принятую политику безопасности. Политика

безопасности в зависимости от целей и условий функционирования системы может

определять права доступа субъектов к ресурсам, регламентировать порядок аудита

действий пользователей в системе, защиты сетевых коммуникаций, формулировать

способы восстановления системы после случайных сбоев и т.д. Для реализации

принятой политики безопасности существуют правовые, организационно-

административные и инженерно-технические меры защиты информации.

Правовое обеспечение безопасности информации – это совокупность

законодательных актов, нормативно-правовых документов, положений, инструкций,

руководств, требования которых обязательны в системе защиты информации. В

нашей стране правовые основы обеспечения безопасности компьютерных систем

составляют: Конституция РФ, Законы РФ, Кодексы (в том числе Уголовный

Кодекс), указы и другие нормативные акты. Так, например, Уголовный Кодекс

содержит главу 28, которая называется «Преступления в сфере компьютерной

безопасности» и содержит описание состава компьютерных преступлений,

подлежащих уголовному преследованию и полагающиеся наказания.

Организационно-административное обеспечение безопасности информации

представляет собой регламентацию производственной деятельности и

взаимоотношений исполнителей на нормативно-правовой основе таким образом,

чтобы разглашение, утечка и несанкционированный доступ к информации

становился невозможным или существенно затруднялся за счет проведения

организационных мероприятий. К мерам этого класса можно отнести: подбор и

обучение персонала, определение должностных инструкций работников,

организацию пропускного режима, охрану помещений, организацию защиты

информации с проведением контроля работы персонала с информацией,

11

определение порядка хранения, резервирования, уничтожения конфиденциальной

информации и т.п.

Инженерно-технические меры представляют собой совокупность специальных

органов, технических средств и мероприятий, функционирующих совместно для

выполнения определенной задачи по защите информации. К инженерным средствам

относят экранирование помещений, организация сигнализации, охрана помещений с

ПК.

Технические средства защиты включают в себя аппаратные, программные,

криптографические средства защиты, которые затрудняют возможность атаки,

помогают обнаружить факт ее возникновения, избавиться от последствий атаки.

Настоящее пособие посвящено рассмотрению именно технических средств защиты

информации, более подробную информацию о других видах защиты можно

получить, например, в [10].

Технические средства подсистем безопасности современных распределенных

информационных систем выполняют следующие основные функции:

аутентификация партнеров по взаимодействию, позволяющая убедиться в

подлинности партнера при установлении соединения;

аутентификация источника информации, позволяющая убедиться в

подлинности источника сообщения;

управление доступом, обеспечивающее защиту от несанкционированного

использования ресурсов;

конфиденциальность данных, которая обеспечивает защиту от

несанкционированного получения информации;

целостность данных, позволяющая обнаружить, а в некоторых случаях и

предотвратить изменение информации при ее хранении и передаче;

принадлежность, которая обеспечивает доказательство принадлежности

информации определенному лицу.

Для реализации указанных функций используются следующие механизмы:

шифрование, преобразующее информацию в форму, недоступную для

понимания неавторизованными пользователями (подробнее шифрование

рассматривается в главе 2);

12

электронная цифровая подпись, переносящая свойства реальной подписи на

электронные документы (подробнее см. гл.4);

механизмы управления доступом, которые управляют процессом доступа к

ресурсам пользователей на основе такой информации как базы данных управления

доступом, пароли, метки безопасности, время доступа, маршрут доступа,

длительность доступа;

механизмы контроля целостности, контролирующие целостность как

отдельного сообщения, так и потока сообщений и использующие для этого

контрольные суммы, специальные метки, порядковые номера сообщений,

криптографические методы;

механизмы аутентификации, которые на основании предъявляемых

пользователем паролей, аутентифицирующих устройств или его биометрических

параметров принимают решение о том, является ли пользователь тем, за кого себя

выдает (подробнее см. гл.3);

механизмы дополнения трафика, добавляющие в поток сообщений

дополнительную информацию, «маскирующую» от злоумышленника полезную

информацию;

механизмы нотаризации, которые служат для заверения подлинности

источника информации.

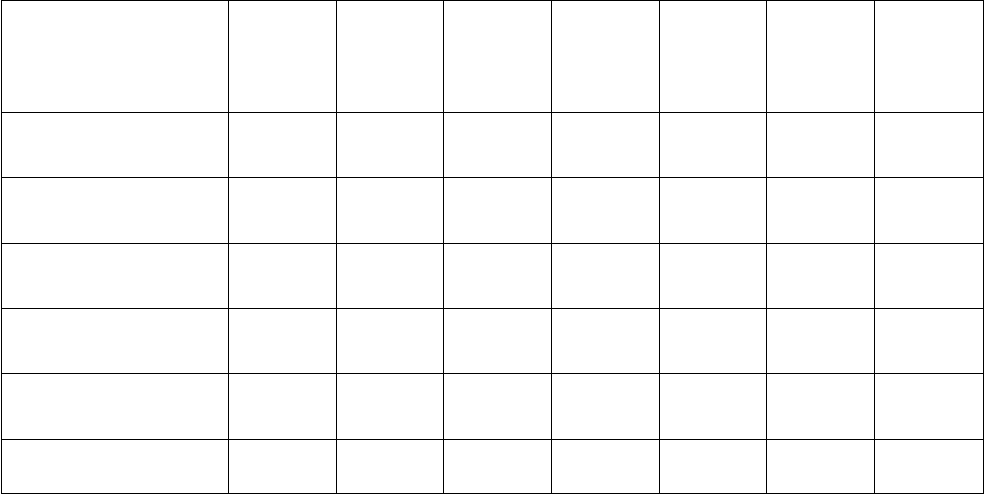

В таблице 1.1 представлены взаимосвязь функций безопасности

информационных систем и механизмов их реализации [11].

13

Таблица 1.1

Взаимосвязь функций безопасности и механизмов их реализации

Услуга безопасности Шифрова

ние

ЭЦП Мех.

управлени

я

доступом

Мех.

контроля

целостнос

ти

Мех.

аутентиф

икации

Мех.

дополнен

ия

трафика

Мех.

нотаризац

ии

Аутентификация

Партнеров

+ + +

Аутентификация

Источника

+ +

Управление

доступом

+

Конфиденциаль

ность данных

+ +

Целостность

данных

+ + +

Принадлежность

+ + +

1.5. Вывод

Важной задачей современных информационных систем является обеспечение

безопасности хранящейся и обрабатываемой в них информации. Защита

информации означает обеспечение конфиденциальности, целостности, доступности,

аутентичности и аппелируемости информации. Существует большое количество

регламентирующих документов, определяющих требования к безопасности

информационных систем и ранжирующих их в соответствии с выполнением этих

требований. В Российской Федерации такими документами являются руководящие

документы гостехкомиссии России.

Информационные системы подвержены большому количеству угроз.

Основными механизмами защиты от этих угроз являются шифрование, электронная

цифровая подпись, механизмы управления доступом, контроль целостности,

нотаризации, дополнение трафика. Алгоритмические, программные и аппаратные

средства реализации этих механизмов будут рассмотрены ниже.

14

15

2. Криптографические методы защиты информации

Криптографические методы защиты информации составляют основу

подсистем безопасности современных информационных систем, обеспечивая услуги

конфиденциальности, целостности и аутентификации.

2.1. Термины и определения

Криптография – наука о методах и средствах преобразования информации в

вид, затрудняющий или делающий невозможным несанкционированные операции с

нею, включающая в себя также методы и средства создания, хранения и

распространения ключей – специальных информационных объектов, реализующих

эти санкции.

Основным понятием криптографии является понятие шифра. Шифр –

совокупность инъективных (обратимых) преобразований множества элементов

открытого текста на множество элементов шифротекста, проиндексированных

элементами из множества ключей:

{ F

k

: X S, kK },

где XX – кодируемое сообщение из множества открытых текстов;

SS – шифротекст из множества возможных закодированных текстов;

k – ключ шифрования;

F – отображение, выполняемое шифром.

Свойство инъективности шифра означает, что существует отображение F

-1

такое, что

{ F

k

-1

: X S, kK }

Процесс преобразования открытого текста (передаваемого сообщения) в

шифротекст называется шифрованием. Обратное преобразование шифротекста в

открытый текст называется дешифрованием.

16

Криптоанализ - наука (и практика ее применения) о методах и способах

вскрытия шифров. Под вскрытием понимается задача получения по известному

шифротесту соответствующего открытого текста и/или ключа шифрования.

Криптография и криптоанализ вместе образуют криптологию.

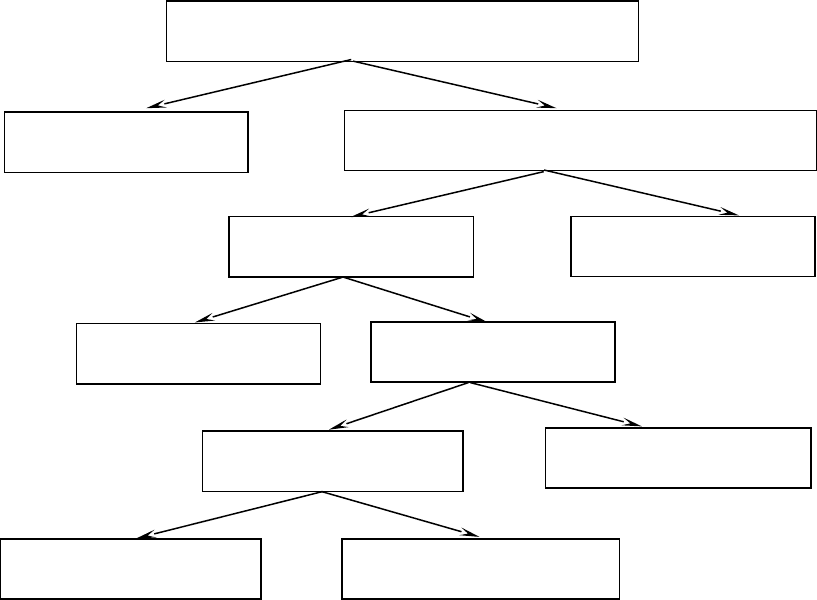

2.2. Классификация криптографических алгоритмов

В качестве основного критерия классификации криптографических

алгоритмов будем использовать тип выполняемого над исходным текстом

преобразования. Классификация по этому критерию представлена на рис. 2.1.

Тайнопись предполагает, что отправитель и получатель производят над

сообщением преобразования, известные только им двоим. Сторонним лицам

неизвестны выполняемые алгоритмом изменения над открытым текстом, что и

является гарантией нераскрываемости данных на этапе анализа.

В противовес тайнописи, криптоалгоритмы с ключом построены на том

принципе, что алгоритм воздействия на передаваемые данные известен всем

17

Криптографические алгоритмы

Тайнопись

Криптоалгоритмы с ключом

Симметричные Асимметричные

Поточные

Блочные

Перестановочные

Подстановочные

Моноалфавитные Многоалфавитные

Рис.2.1. Общая классификация криптографических алгоритмов

сторонним лицам, но он зависит от некоторого параметра, который держится в

секрете – "ключа", который известен только двум лицам, участвующим в обмене

информацией. Основу такого подхода к шифрованию заложил в конце XIX века

голландец Огюст Керкхофф, который предложил, что стойкость шифра должна

определяться только секретностью ключа, т.е. криптоаналитику могут быть

известны все детали процесса (алгоритма) шифрования и дешифрования, но

неизвестно, какой ключ использован для шифрования данного текста. В настоящее

время криптография занимается исключительно алгоритмами с ключами. Это

обусловлено тем, что защищенность системы не должна зависеть от секретности

чего-либо, что невозможно быстро изменить в случае утечки секретной

информации, а изменить ключ шифрования на практике гораздо проще, чем весь

используемый в системе алгоритм.

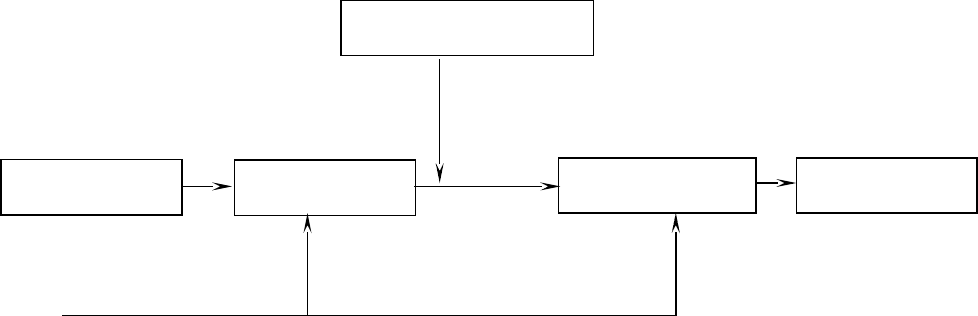

Криптосистемы с ключом делятся на симметричные и асимметричные

системы шифрования. Модель симметричной системы шифрования представлена на

рис. 2.2.

Отличительной чертой симметричных алгоритмов шифрования является наличие

одного ключа шифрования (k на рис.2.2), который должен быть известен только

отправителю и получателю сообщения. Отправитель на ключе k шифрует

сообщение, получатель дешифрует полученный шифротекст ключом k.

Криптоаналитик может перехватить шифротекст Y, передаваемый по открытым

каналам связи, но, так как он не знает ключа, задача вскрытия шифротекста является

18

Отправитель

Шифрование

Дешифрование Получатель

Криптоаналитик

открытый

канал

X-открытый текст

Y-шифротекст

E – шифр

k – ключ

X

Y=E

k

(X)

X=E

k

(Y)

k

cекретный

канал

Рис.2.2. Обобщенная модель симметричной системы шифрования

очень трудоемкой. Принципиальным моментом является необходимость наличия

секретного канала связи между получателем и отправителем для передачи ключа

шифрования без возможности его перехвата криптоаналитиком.

Асимметричная система шифрования работает по схеме, представленной на

рис. 2.3.

Отличительной особенностью асимметричных алгоритмов является наличие пары

ключей шифрования: открытого k

от

, который передается второй стороне по

незащищенному каналу связи и поэтому может быть известен криптоаналитику, а

также закрытого k

зак

, который известен лишь одному человеку (получателю

сообщения) и держится в секрете. Пара ключей обладает тем свойством, что

сообщение, зашифрованное на одном из ключей, может быть расшифровано только

на другом ключе. Фактически это означает, что секретным каналом передачи

информации на схеме рис. 2.3 является направление “отправитель-получатель”,

поскольку сообщение, зашифрованное на открытом ключе отправителем, может

дешифровать своим закрытым ключом только получатель.

В зависимости от размера блока шифруемой информации криптоалгоритмы

делятся на блочные и поточные шифры. Единицей кодирования в потоковых

шифрах является один бит. Результат кодирования не зависит от прошедшего ранее

входного потока. Схема применяется в системах передачи потоков информации, то

есть в тех случаях, когда передача информации начинается и заканчивается в

19

Отправитель

Шифрование

Дешифрование

Получатель

Криптоаналитик

X-открытый текст

Y-шифротекст

E – процедура шифрации

D – процедура дешифрации

k

от

– открытый ключ

k

зак

– закрытый ключ

X

Y=E

kот

(X)

X=D

kзак

(Y)

k

от

Рис.2.3. Обобщенная модель асимметричной системы шифрования

k

зак