RFC-2401. Архитектура безопасности для протокола сетевого уровня Internet (IPsec). Ноябрь 1998 года (категория: стандарт)

Подождите немного. Документ загружается.

алгоритма аутентификации, использующего несколько криптоключей;

совместно алгоритма шифрования и алгоритма аутентификации.

Система управления обменом ключевой информации может обеспечивать

передачу отдельных подпотоков (последовательностей) битов для каждого

криптоключа или сформировать один поток (последовательность) битов для

всех криптоключей, которые были сгенерированы. Если для доставки ключевой

информации используется единый поток битов, то в этом случае необходимо

добиться жесткой синхронизации обеих строн (терминалов) защищенного

виртуального соединения с целью эквивалентного и однозначного отображения

потока битов в требуемые криптоключи. Для обеспечения указанного

требования и независимости той части системы, которая реализует

демультиплексирование ключевого потока в индивидуальные ключи,

криптоключ(и) должен(жны) следовать первым(ми) в последовательности,

причем биты высшего порядка начинаются слева, а ключи для аутентификации

должны содержаться в оставшихся битах последовательности. Число битов для

каждого ключа определяется соответствующим RFC-стандартом. В случае

использования нескольких криптоключей для процедур шифрования и

аутентификации, порядок следования битов криптоключей в едином потоке

должен определяться соответствующей спецификацией алгоритма.

4.6.3. Определение местоположения шлюза безопасности

Рассмотрим ситуацию (рис.8), в которой удаленный (1-ый) IP-узел

использует Internet для получения доступа на сервер или какую-либо другую

ЭВМ (2-ой IP-узел) и существует (2-ой) шлюз безопасности (например, фильтр

пакетов — “firewall”), через который удаленный (1-ый) IP-узел должен

передать информацию. Например, это может быть мобильный IP-узел, который

пытается связаться через Internet со своим корпоративным фильтром пакетов на

базе LAN. В такой ситуации надо решить ряд следующих практических задач:

Как удаленный IP-узел (1-ый) узнает о существовании шлюза

безопасности (2-ого)?;

Как удаленный IP-узел (1-ый) аутентифицирует шлюз безопасности (2-

ой), и в случае, если он аутентифицировал шлюз безопасности (2-ой), как

он подтвердит второму IP-узлу, что шлюз безопасности (2-ой)

аутентифицирован?;

Как шлюз безопасности (2-ой) аутентифицирует удаленный IP-узел (1-

ый) и определит, что удаленный IP-узел (1-ый) авторизован для

соединения с вторым IP-узлом?;

Как удаленный IP-узел (1-ый) узнает о вспомогательных шлюзах,

которые обеспечивают альтернатиные маршруты доставки данных до

второго IP-узла?

31

Первоначально, для решения этих задач, IP-узел и шлюз безопасности

должны иметь административный интерфейс с целью предоставления

пользователю/администратору возможности настройки адресной таблицы

шлюза безопасности. В последней будут учтены любые совокупности адресов

получателей данных, которые могут потребоваться на практике. Также

содержание адресной таблицы должно включать:

всю необходимую информацию для определения местоположения и

аутентификации шлюза безопасности и проверки его авторизации на

соответствующем IP-узле-получателе;

всю необходимую информацию для определения местоположения и

аутентификации вспомогательных шлюзов и проверки их авторизации на

соответствующем IP-узле-получателе.

Все сказанное выше предполагает, что СБД также должна быть настроена

в соответствии со стратегией обеспечения безопасности информации, которая

охватывает любые другие требования IPsec-архитектуры, для выбора маршрута

доставки данных до шлюза безопасности и IP-узла-получателя.

4.7. Защищенные виртуальные соединения и передача пакетов

с групповым IP -адресом

Защищенные виртуальные соединения ориентированы на корректную

работу приемного IPsec-модуля, а это в свою очередь предполагает, что в случае

персонифицированного трафика система-получатель будет корректно

определять значения индекса параметров безопасности (SPI). После получения и

определения значение SPI, в принципе, не существует причин для “конфликта”

между SA, которые были настроены “вручную” и автоматически (то есть с

использованием протокола управления ключами), или для “конфликта” между

SA, которые были настроены для нескольких источников (то есть между собой).

В случае группового трафика имеет место система с групповой

адресацией (то есть группа пользоваетелей (терминалов) имеет один групповой

IP-адрес). Для такой системы или пользователя необходима координация

(синхронизация) между всеми одноадресными группами для выбора одного или

нескольких SPI в интересах каждой такой группы и затем передача групповой

IPsec-информации для всех легитимных пользователей этой группы с помощью

специальных механизмов. Для терминалов передающих одноадресные

групповые сообщения целесообразно использовать одиночное SA (то есть

индекс параметров безопасности) для всего трафика в такой группе, особенно

когда применяются криптоалгоритмы и алгоритмы аутентификации на основе

симметричных ключей. В таких условиях, приемная сторона знает только то,

что сообщение передано системой, обладающей ключем для таких

32

одноадресных групп. Более того, в общем, приемная сторона не имеет

возможности для аутентификции системы, передавшей групповой трафик.

V . ОБРАБОТКА IP -ТРАФИКА

СБД должна принимать участие в обработке всего трафика (входного и

выходного), включая трафик, не использующий IPsec-протоколы. Если в СБД

не найдена информация для обработки и сравнения IP-пакетов (входных или

выходных), то такие пакеты должны уничтожаться.

(Замечание. Все криптографические алгоритмы, применяемые в

IPsec-протоколах, предполагают использование канонического сетевого

порядка следования байтов информации при приеме и передачи

(генерирование) последних. IP-пакеты передаются по сети также в

байтовом порядке.)

5.1. Обработка выходного IP -трафика

5.1.1. Выбор и использование SA или группы SA

В программном IPsec-модуле шлюза безопасности или линейного

шифратора (и во многих LAN-шлюзах) каждый выходной IP-пакет проверяется в

соответствии с информацией в СБД с целью определения вида обработка, которая

необходима для IP-пакета. Если IP-пакет подлежит уничтожению, то это событие

контролируется с помощью аудиторской проверки. Если трафик не требует IPsec-

обработки, то IP-пакет следует через “обычную” обработку в рамках IP-

прикладного процесса, совместно с которым функционирует IPsec-процесс. Если

же требуется IPsec-обработка, то IP-пакет либо соответствующим образом

преобразуется для передачи через SA (или группу SA), либо для него

формируется новый SA (или группа SA). В случае, если определители в IP-

пакетах могут проходить проверку и сравнение с информацией хранящейся в СБД

или контролироваться на основании информации о нескольких существующих

SA, и если сама СБД сформирована, а запись в ЗВСБД еще отсутствует, то IPsec-

модуль должен:

проверять поля IP-пакета, в которых содержится определитель, на

основании информации о стратегии безопасности, находящейся в СБД,

для выходных IP-пакетов с целью определения первоочередного

требуемого вида обработки, который укажет либо на отсутствие SA

(группы SA) для этого IP-пакета, либо на уже функционирующие SA

(группы SA) в действующей ЗВСБД;

проверять поля IP-пакета, в которых содержится определитель, на

основании информации о тех групп SA, которые были найдены (см. п.1),

33

с целью определения первоочередной требуемой и функционирующей

группы SA. Если SA не найдено или результаты сравнения были

отрицательны, то в этом случае формируется соответствующая группа

SA, которая регистрируется в СБД и в ЗВСБД. Далее, если для вновь

формируемого SA не найдена какая-либо информация о криптоключах

или о порядке обмена последними, то IP-пакет уничтожается;

если (см. п.2) группа SA найдена или вновь сформирована, то в этом

случае IP-пакет подвергается IPsec-обработке (например,

аутентифицируется и шифруется).

Программный IPsec-модуль IP-узла функционирует через

специализированные программные криптоинтерфейсы. Поэтому, когда

формируется новый криптоинтерфейс, СБД будет “стараться” определить вид

IPsec-обработки для того трафика, который будет транслироваться через этот

интерфейс. (Замечание. Адаптивный программный IPsec-модуль не должен

иметь (при загрузке) режим, при котором SA с ESP-протоколом

использовал бы одновременно (либо при шифровании, либо при

аутентификации) два NULL-алгоритма. Попытка использования такого SA

является событием, которое подлежит аудиторской проверке.)

5.1.2. Конструкция заголовка для РТУ

Общая идея конструкции заголовка изложена в RFC 2003, “IP

Encapsulation with IP” и представляет собой следующее:

адреса отправителя и получателя во внешнем IP-заголовке определяют

конечные точки виртуального туннеля (процесс, который осуществил

процедуру двойного обрамления, и процесс, который осуществил

обратную процедуру). Адреса отправителя и получателя во внутреннем

IP-заголовке определяют истинных отправителя и получателя IP-пакета

(процессы, которые взаимодействуют между собой через виртуальный

туннель;

внутренний IP-заголовок не подвергается каким-либо изменениям, по

крайней мере в пределах времени существования IP-пакета, и остается

неизменным в течении всего периода доставки IP-пакета от одного

терминала к другому;

не подвергаются каким-либо изменениям имеющиеся поля

дополнительных IP-функций и заголовки расширения во внутреннем IP-

заголовке в течении всего периода доставки IP-пакета (с двойным

обрамлением) через виртуальный туннель;

если в этом есть необходимость, то между внешним и внутренним IP-

заголовками могут размещаться заголовки других протоколов, например,

заголовок АН.

34

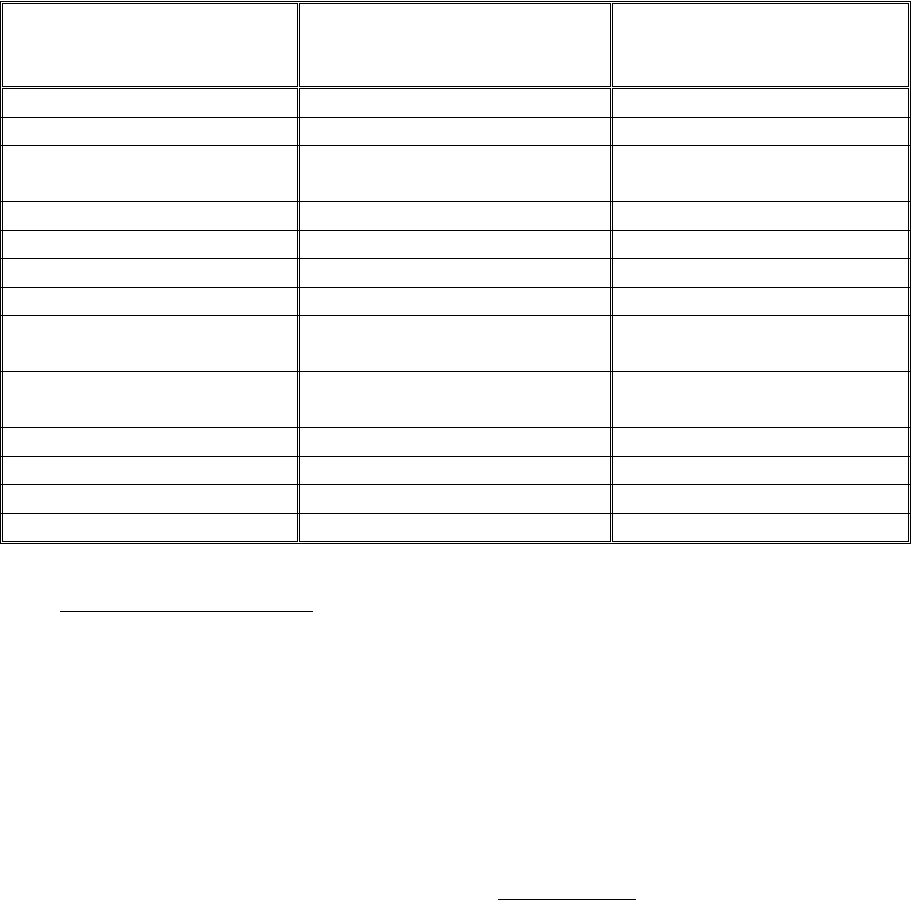

5.1.2.1. IPv4-конструкция составного заголовка для РТУ

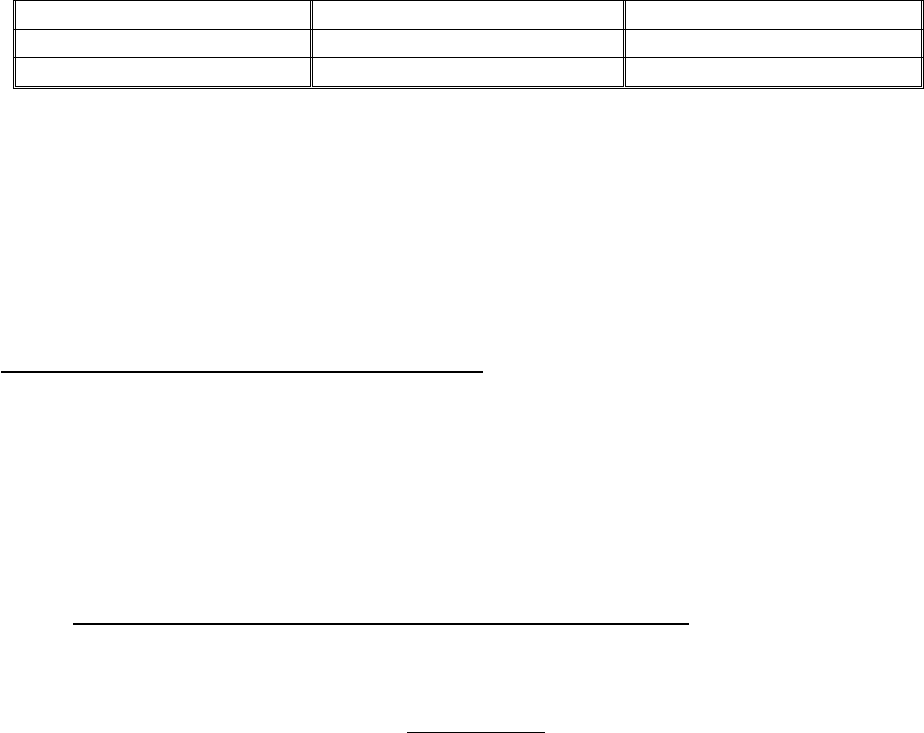

В представленной таблице рассматривается конструкция составного

заголовка IPv4 для РТУ и существующие связи между внешним и внутренним

IP-заголовками, а далее приведены необходимые пояснения, уточняющие

характер этих связей.

Поля составного заголовка

Внешний заголовок

(процесс повторного

обрамления)

Внутренний заголовок

(процесс предварительного

разобрамления)

Версия 4 (см. п.1) Не изменяется

Размер заголовка Вычисляется Не изменяется

Тип обслуживания

Копируется из внутреннего

заголовка (см. п.5)

Не изменяется

Общий размер пакета Вычисляется Не изменяется

Идентификатор Формируется Не изменяется

Флаги (“DF”, “MF”) Формируется (см. п.4) Не изменяются

Параметр фрагментации Формируется Не изменяется

“Время жизни IP-пакета” Изменятся (см. п.2)

Изменятся в соответствии с

протоколом (см. п.2)

Протокол

АН, ESP, заголовок

маршрутизации

Не изменяется

Проверочная сумма Вычисляется Вычисляется (см. п.2)

Адрес отправителя Формируется (см. п.3) Не изменяется

Адрес получателя Формируется (см. п.3) Не изменяется

Дополнительные функции Никогда не копируются Не изменяются

Пояснения к таблице:

версия IP-протокола во внешнем заголовке может отличаться от версии,

указанной во внутреннем заголовке;

TTL (“Time to Life” — “время жизни IP-пакета”) во внутреннем заголовке

уменьшается на единицу процессом, который осуществляет повторное

обрамления/разобрамление, перед тем, как пакет будет отправлен, и

процессом, который осуществляет разобрамление, если пакет

транслируется дальше. При этом проверочная сумма изменяет в

соответствии с изменением TTL. (Замечание. Уменьшение значения

времени жизни IP-пакета является одной из обычных процедур,

которые осуществляются при доставке IP-пакета. Однако, пакеты,

сформированные в одном и том же IP-узле, который осуществляет

процедуру повторного обрамления, не изменяют своего значения

TTL, так как этот узел сначала сформирует пакет и только потом

отправит его по необходимому маршруту.);

адреса отправителя и получателя зависят от конкретного SA, который

используется для определения адреса получателя, который, в свою

35

очередь, определяет адрес отправителя (сетевой интерфейс),

используемый для доставки IP-пакета (Замечание. В принципе,

внутренний IP-адрес отправителя может быть любым из всех

адресов, которые определяют интерфейс процесса повторного

обрамления IP-пакета, или даже совсем не совпадать с этими

адресами (например, вследствие применения протокола

преобразования сетевых адресов — NAT), поскольку адрес

поступает на обработку для повторного обрамления из того

прикладного процесса, в который он в дальнейшем поступит. Это не

является причиной для возникновения каких-либо проблем, так как

IPsec не предъявляет каких-либо требований по обработке входного

трафика, которая бы предусматривала проверку IP-адреса

отправителя во внутреннем заголовке IP-пакета. Поэтому, в то

время, когда приемный модуль виртуального туннеля ищет во

внутреннем IP-заголовке IP-адрес получателя, от только

просматривает IP-адрес отправителя в этом же внутреннем IP-

заголовке.);

во внешний заголовок копируется один из флагов (“DF” или “MF”);

если внутренний заголовок имеет версию IPv4 (“Protocol” = “4”), то поле

“тип обслуживания” копируется полностью, если же — IPv6 (“Protocol” =

“41”), то копируется поле “класс обслуживания”.

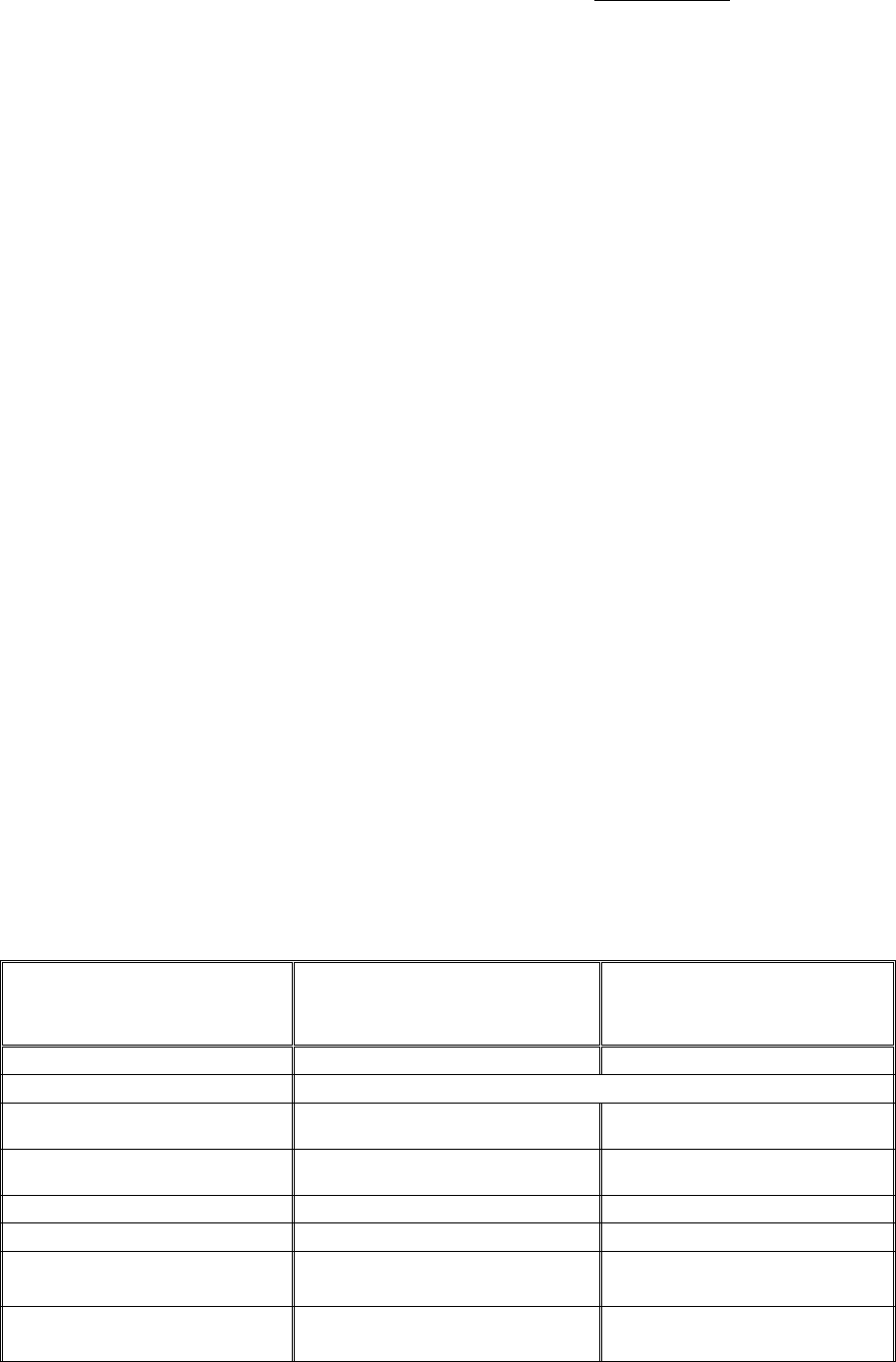

5.1.2.2. IРv6-конструкция составного заголовка для РТУ

В представленной ниже таблице рассматривается конструкция составного

заголовка IPv6 для РТУ и существующие связи между внешним и внутренним

IP-заголовками, а необходимые пояснения, уточняющие характер этих связей,

приведены в предыдущем параграфе, за исключением п.6, который представлен

ниже.

Поля составного заголовка

Внешний заголовок

(процесс повторного

обрамления)

Внутренний заголовок

(процесс предварительного

разобрамления)

Версия 6 (см. п.1) Не изменяется

Размер заголовка

Только для IPv4 (для IPv6: либо пустой, либо флаг “DF”)

Класс обслуживания

Копируется из внутреннего

заголовка или формируется (см. п.6)

Не изменяется

Идентификатор потока

Копируется из внутреннего

заголовка или формируется

Не изменяется

Размер Формируется Не изменяются

Следующий заголовок Формируется Не изменяется

Протокол

АН, ESP, заголовок

маршрутизации

Не изменяется

“Число ретрансляционных

участков”

Изменятся (см. п.2)

Изменятся в соответствии с

протоколом (см. п.2)

36

Адрес отправителя Формируется (см. п.3) Не изменяется

Адрес получателя Формируется (см. п.3) Не изменяется

Заголовки расширения Никогда не копируются Не изменяются

если внутренний заголовок является IPv6-версией (“Next Header” = “41”),

то копируется “класс обслуживания”. Если же — IPv4-версия (“Next

Header” = “4”), то в поле “Class” копируется “тип обслуживания”.

5.2. Обработка выходного IP -трафика

Перед обработкой в соответствии с AH- или ESP-протоколом все

фрагменты IP-пакеты повторно “собираются вместе”. Каждый исходящий IP-

пакет, который подлежит IPsec-обработке идентифицируется с помощью

специального признака, определяющего AH- или ESP-протокол, в поле “IP Next

Protocol” (или из AH- или из ESP-заголовка расширения IP-пакета IPv6-версии).

5.2.1. Выбор и использование SA или группы SA

Отображение IP-пакета в соответствующее SA явялется достаточно

простым в следствие того, что AH- или ESP- заголовке представлен индекс

параметров безопасности. (Замечание. Проверка определителей

производится на основании информации, содержащейся во внутреннем

IP-заголовке, а не во внешнем.) Алгоритм обработки следующий:

определяются IP-адрес получателя (внешний IP-заголовок), IPsec-

протокол и индекс параметров безопасности с цель поиска SA в ЗВСБД.

Если поиск SA закончился безрезультатно, то IP-пакет уничтожается и

производится соответствующая регистрация (сообщение об ошибке);

найденный в ЗВСБД (см. п.1) SA спользуется для проведения IPsec-

обработки, например, аутентификации и расшифрования. Этот этап

включает сравнения определителей, содержащихся в IP-пакете

(внутренний заголовок, если РТУ), с определителями SA. Локальная

стратегия определяет специфику SA-определителей (персональный

параметр, перечень, диапазон, или универсальный). В общем, IP-адрес

отправителя, содержащийся в IP-пакете, должен сравниваться со

значением SA-определителя. Однако, ICMP-пакет, переданный через SA

в РТУ, может иметь IP-адрес отправителя, который отличается, от

“граничного” IP-адреса защищенного виртуального соединения, поэтому

такие пакеты, в качестве исключений, целесообразно подвергать IPsec-

проверке. Например, ICMP-пакет, отражающий какую-либо проблему

соединения, содержит определители (целесообразно обмениваться IP-

адресами и номерами портов (транспортный уровень) отправителя и

37

получателя), которые целесообразно сравнивать с определителями SA.

(Замечание. Некоторые или все из этих определителей

“недоступны”, так как существуют ограничения на размер

(количество битов) ICMP-пакета при его доставке или вследствие

шифрования.) Первая и вторая итерации алгоритма обработки IPsec-

заголовка повторяются до тех пор, пока не будет обнаружен заголовок

протокола транспортного уровня или IP-заголовок, принадлежащий

другой системе. Записи о всех проверках SA сохраняются в их

естественном (реальном) порядке;

поиск правил IPsec-обработки для выходного IP-пакета, и их сравнение с

информацией, содержащейся в самом IP-пакете. Это можно сделать,

например, путем использования информации о конечных точках SA в

СБД или путем сравнения определителей IP-пакета (внутренний

заголовок, если РТУ) с соответствующими записями в СБД;

проверяется применение необходимой IPsec-обработки, то есть

определяется, был ли найден SA (или группа SA) в соответствии с п.1 и

проводилось сравнение (по п.2) типа SA и порядка его применения в

соответствии с правилами обеспечения безопасности, найденными в п.3.

(Замечание. Понятие “корректности сравнения” локальной

стратегии обеспечения безопасности не обязательно относится к

первой найденной стратегии. Если проверка по п.4 дала

отрицательный результат, то тогда повторяются 3-я и 4-я итерации

алгоритма, и причем до тех пор, пока, либо не будут проверены все

записи, либо не будет получен положительный результат

сравнения.)

В конце этих итераций, либо формируется итоговый блок и он передается

на транспортный уровень, либо IP-пакет направляется дальше по маршруту.

(Замечание. Любой из IPsec-заголовков, пошедших обработку в

соответствии с этим алгоритмом, мог быть удален, так как эта

информация могла быть использована при последовательной IPsec-

обработке или сетевым фильтром IP-пакетов, например, информация об

использованном SA или о порядке его использования. Кроме этого, если

на пути доставки IP-пакета использовался шлюз безопасности, и ему

пришлось “пройти через IPsec-программный модуль” этого шлюза, то он

мог пройти дополнительную IPsec-обработку.)

VI . ICMP -ОБРАБОТКА, СВЯЗАННАЯ С IP SEC -АРХИТЕКТУРОЙ

Основное внимание этого раздела сосредоточено на обработке ICMP-

сообщений об ошибках. Остальной ICMP-трафик (например, эхо-пакеты и

38

ответы на них) целесообразно обрабатывать как и другой трафик и он может

быть защищен межтерминальным SA обычным порядком.

ICMP-сообщения об ошибках, формируемые маршрутизатором и

защищаемые AH- или ESP-протоколом, целесообразно обрабатывать и

доставлять по SA в РТУ. Локальная стратегия обеспечения безопасности

определяет, является ли IP-адрес отправителя объектом проверки со стороны

маршрутизатора, находящегося в “начале/конце” виртуального туннеля.

(Замечание. Если маршрутизатор, расположенный в “начале”

виртуального туннеля, ретранслирует по туннелю ICMP-сообщение об

ошибке о другого маршрутизатора, то в этом случае проверку IP-адреса

отправителя желательно не проводить.) ICMP-сообщение, формируемое

маршрутизатором и защищаемое AH- или ESP-протоколом, не должно

доставляться по SA в РТР (за исключение SA, которое было сформировано для

маршрутизатора, выступающего в роли IP-узла, например, для управления

маршрутизатором может использоваться TELNET-соединение). ICMP-

сообщение, формируемое IP-узлом, целесообразно проверять на предмет

согласованности IP-адреса отправителя с информацией, содержащейся в

определителях для этого SA, по которому оно и было доставлено. (Замечание.

Даже если отправитель ICMP-сообщения об ошибке был

аутентифицирован, то возвращаемый IP-заголовок в ответном сообщении

может оказаться недействительным.) Кроме того, целесообразно проверять

значения определителей в IP-заголовке, чтобы быть уверенным в том, что они

согласуются с определителями для SA, по которому ICMP-сообщение было

доставлено.

Если ICMP-сообщение, не защищенное AH- или ESP-протоколом, не

было аутентифицировано, то в результате ему может быть отказано в

дальнейшей обработке и/или доставке. В общем, это предполагает

игнорирование таких сообщений. Однако, это предполагает, что большинство

маршрутизаторов (через шлюзы безопасности) не будет использовать IPsec-

обработку для транзитного трафика и поэтому, если строго придерживаться

этому правилу, большое количество ICMP-сообщений будет уничтожаться. В

результате становиться очевидным, что некоторые важные функции IP-

управления будут просто потеряны (например, изменение маршрута, PMTU-

обработка). Таким образом, любой программный IPsec-модуль должен обладать

возможность настройки для обработки/уничтожения ICMP-трафика на основе

правил локальной стратегии обеспечения безопасности.

6.1. PMTU / DF -обработка

6.1.1. Бит “ DF ”

39

В тех случаях, когда система (IP-узел или шлюз безопасности)

осуществляет повторное обрамление IP-пакета (ESP- или AH-протокол в РТУ),

то тогда должна быть возможность копирования значения бита “DF” из

оригинального внутреннего заголовка IP-пакета во внешний IP-заголовок (и

обработки ICMP(PMTU)-сообщений). Это означает, что должна быть

возможность настройки системной обработки бита “DF” (установка,

“стирание”, копирование из внешнего заголовка) для каждого

криптоинтерфейса.

6.1.2. Определение маршрута MTU ( PMTU )

6.1.2.1. Распространение PMTU-сообщений

Объем информации, возвращаемой в ICMP(PMTU)-сообещнии, явялется

ограниченным и это ограничивает необходимое использование определителей

при дальнейшем распространении PMTU-информации:

PMTU -сообещние включает 64 бита IPsec -заголовка . Если ICMP(PMTU)-

сообещние содержит только 64 бита IPsec-заголовка (минимум для IPv4),

то тогда шлюз безопасности должен обеспечивать следующие

дополнительные возможности для каждого SA со своим индексом

параметров безопасности:

если может быть определен IP-узел источник сообщений (или

возможные источники, число которых ограничено возможностями

управления), то тогда передается РМ-информация во все возможные

IP-узелы источники сообщений;

если не может быть определен IP-узел источник сообщений,

то тогда PMTU-информация хранится совместно с информацией об SA

то тех пор, пока не поступит следующий IP-пакет от IP-узла источника

сообщений по соответствующему защищенному виртуальному

соединению. Если IP-пакет(ы) превышает(ют) допустимое значение

PMTU, то тогда пакет(ы) “дробится(ятся)”, формируется(ются)

ICMP(PMTU)-сообещние(я) совместно с новым(и) IP-пакетом(ами),

дополняется(ются) PMTU-информацией, и только потом

передается(ются) ICMP-сообещние(я), содержащие информацию о

проблемах в IP-узле источнике сообщений. Шлюз безопасности должен

хранить PMTU-информацию для любого сообщения, которое может

быть получено в дальнейшем;

PMTU -сообщение включает более 64 битов IPsec -заголовка . Если ICMP-

сообщение содержит больше информации в поступившем пакете, то тогда

в нем может быть достаточно не зашифрованной информации, которая

позволит сразу определить для какого IP-узла передается это

ICMP(PMTU)-сообщение и дополнить сообщения пятью полями (IP-

40