Зегжда Д.П. Информационная безопасность

Подождите немного. Документ загружается.

Оглавление

Глава 1. КРИЗИС обеспечения безопасности современных

компьютерных систем. (Д.П. Зегжда, П.В. Семьянов)

1.1. Основные понятия безопасности компьютерных систем…………………….…………1

1.2. Современные программные угрозы информационной безопасности…….…………...3

1.2.1. Компьютерные вирусы. ..... ..................................................... …………………..…..…4

1.2.2. Троянские кони (программные закладки).............................. …………………………8

1.2.3. Средства нарушения безопасности компьютерных сетей...... ……………………......9

1.3. Предпосылки кризиса обеспечения безопасности компьютерных систем. ………. . 10

1.3.1. Прогресс информационных технологий и их безопасность………………………....11

1.3.2. Недостатки современной научной базы обеспечения безопасности.....………....….12

1.3.3. Изменение требований к безопасности. ....................……………………….............. 13

1.4. Заключение ....... ....... ..... ............................………………………………...................... 14

Глава 2. Теоретические основы информационной безопасности.

(П.Д. Зегжда, Д.П. Зегжда, С.С. Корт)

2.1. Основновные понятия ...........…………………………… .............................................. 15

2.1.1. Основные угрозы ВС. ...................…………………………......................................... 15

2.1.2. Субъекты, объекты и доступ ..........…………………………...................................... 16

2.1.3. Уровни безопасности, доверие и секретность………………………......................... 17

2.1.4. Политики и модели безопасности. .................……………………….......................... 19

2.1.5. Анализ безопасности программ. .......................………………………....................... 20

2.2. Модели безопасности. ...... ......... .........................…………………………………........ 21

2.2.1. Модели разграничения доступа .......... ...........…………………………..................... 24

2.2.1.1. Модели разграничения доступа, построенные по принципу

предоставления прав...…………………………… ……………………………….………... 25

2.2.1.1 1. Модели дискретного доступа . ......................…………………………................. 25

2.2.1.1.2. Модели мандатного доступа.............................……………………....................... 33

2.2.1.1.3. Специализированные модели……………………………………………….……..41

2.2.1.2. Вероятностные модели .....................……………………….…................................. 67

2.2.1.3. Информационные модели. ..................………………………................................... 70

2.2.2. Модели контроля целостности................……………………….................................. 73

2.2.2.1. Модель Биба. ............... ............................…………………………........................... 74

2.2.2.2. Модель Кларка-Вилсона............................………………………............................. 81

2.2.2.3. Проблема контроля целостности ядра системы....………………………............... 90

2 2.3 Механизм защиты от угрозы отказа в обслуживании..……….…………………....... 97

2.2 3.1 Основные понятия ОВО.............. ................................…………………………........ 97

2.2.3.2 Выражение требований ОВО во временной логике.....………………………......... 99

2.2.3.3. Мандатная модель ОВО..............................................…………………………...... 100

2.2.3.4. Модель Миллена распределения ресурсов (МРР)....……………………….......... 102

2.3. Разработка формальной модели анализа безопасности

программного обеспечения. ...... ................ ......……………………………………........... 106

2.3.1. Объектно-концептуальная модель ВС и РПС………………………………............ 106

2.3.1.1. Базовые классы объектно-концептуальной модели ВС...………………...……... 108

2.3.1.2. Объектно-концептуальная модель РПС........ .........………………………….... 110

2.3.2. Модель взаимодействия объектов ВС с точки зрения безопасности….…………..112

2.3.2.1. Пространство отношений доступа к объектам ВС....………………………......... 112

2.3.2.2. Использование понятия легитимности при построении модели

безопасности ВС…………………………………...………………………………………..115

2.3.2.3. Пространство программ........... ……………………………................... .............. 116

2.3.2.4. Формальная постановка задачи анализа безопасности ПО………………………117

2.3.3. Методы анализа безопасности ПО .......................………………………….............. 118

2.3.3.1. Классификация методов анализа безопасности...………………………............... 118

2.3.3.2. Контрольно-испытательные методы анализа безопасности ПО…..……………. 119

2.3.3.3 .Логико-аналитические методы анализа безопасности ПО... …………………….123

2.3.3.4. Сравнение логико-аналитических и контрольно-

испытательных методов анализа безопасности ..........……………...………………........ 125

2.3.4 Заключение................................ .........……...... ……………………………………….126

Заключение к главе 2…………………………………………………........... ..................... 127

Глава 3. Таксономия нарушений информационной Безопасности ВС

и причины, обуславливающие их существование.

(Д.П. Зегжда, В.М. Кузьмич)

3.1. Введение. Понятие такосномии. . .....……………………………………….. . ........ ...127

3.2 История исследования нарушений безопасности

компьютерных систем............. ........ .........………………………………………................128

3.3. Таксономия потенциальных брешей безопасности ПББ……………………..………130

3.3.1 Классификация ПББ по источнику появления ....……………………………….......130

3.3.2. Классификация ПББ по этапам внедрения. ........……………………………............135

3.3.3. Классификация ПББ по размещению в системе. ....…………………………….......138

3.3.4. Результаты исследования таксономии ПББ и возможность

их практического применения.............................……………………………….................. 141

3.4. Исследование причин возникновения ПББ. ......……………………………............... 142

3.4.1. Такосномия причин возникновения ПББ. ......……………………..…..................... 142

3.4.2. Взаимосвязь таксономии причин нарушения безопасности

и таксономии ПББ.....................................................………………………………............. 145

3.5. Заключение. ...................................………………………….......................................... 147

Глава 4. Анализ способов нарушения информационной

безопасности. (И.Д. Медведовский, П.В. Семьянов, Д.М. Ивашко)

4.1 Анализ Novell Netware с точки зрения таксономии причин

нарушения информационной безопасности................………………………………......... 149

4.1.1. Выбор модели безопасности, несоответствующей

назначению или архитектуре ВС. ....................................……………………………….....149

4.1.1.1 Возможность запуска пользовательских программ супервизором…………….. 149

4.4.2. Неправильное внедрение модели безопасности....………………………............. 149

4.1.2.1. Отсутствие подтверждения старого пароля при его смене………………………149

4.1.2.2. Недостатки в реализации опций intruder detection и periodic

password changes.........................................………………………………............................ 150

4.1.2.3. Слабое значение идентификатора супервизора..................……………………… 150

4.1.2.4. Право на создание файлов в каталоге SYS:MAIL...........………………………... 150

4.1.2.5. Ненадежность атрибута "только для выполнения"........……………………….... 151

4.1.2.6. Получение прав пользователя сервером очереди. .........……………………....... 151

4.1 3. Отсутствие идентификации и/или аутентификации

субъектов и объектов................................ ..............………………………………............... 151

4.1.3.1 Возможность обращения хэш-функции..........……………………....................... 152

4.1.3.2 Атака с использованием сервера печати. ........……………………...................... 152

4.1.3.3. Использование состояния отсутствия информации...………...……………......... 153

4.1.4. Отсутствие контроля целостности средств обеспечения безопасности………….153

4.1.4.1. Приведение базы данных связок в неработоспособное состояние………………154

4.1.4.2. Недостатки механизма подписи пакетов..................……………………….......... 155

4.1.5. Ошибки, допущенные в ходе программной реализации

систем обеспечения безопасности....................……………………………….................... 155

4.1.5.1. Передача нешифрованных паролей программой SYSCON……………………...155

4.1.6. Наличие средств отладки и тестирования в конечных продуктах...........….......... 155

4.1.6.1 Наличие встроенного отладчика.........................…………………….................... 155

4.1.7. Ошибки в администрировании системы ……………………………………………157

4.1.7.1. Наличие права на запись с системный каталог………………………………….. 157

4.1.7.2. Наличие права на чтение SYS:SYSTEM…………………………………………. 157

4.1.8. Возможные типы атак на Novell Netware …………………………………………...157

4.2. Анализ и классификация удаленных атак на компьютерные сети …………………159

4.2.1. Классификация удаленных на сети ЭВМ……………………………………………159

4.2.2. Механизмы реализации основных типов удаленных атак ………………………...162

4.2.2.1 Анализ сетевого графика …………………………………………………………...162

4.2.2.2. Навязывание хосту ложного маршрута…………………………………………... 163

4.2.2.3. Подмена доверенного хоста ………………………………………………………..164

4.2.2.4. Ложный сервер или использование недостатков алгоритма

удаленного поиска…………………………………………………………………………. 165

4.2.2.4.1. Селекция потока информации и сохранение ее на ложном сервере…………. 166

4.2.2.4.2. Модификация информации……………………………………………………... 166

4.2.2.4.3. Подмена информации …………………………………………………………….168

4.2.2.5. Сетевой шпион или удаленный контроль за станцией в сети …………………...168

4.2.2.6. Сетевой червь (Worm) ……………………………………………………………...169

4.2.2.7 Удаленные атаки, использующие ошибки администрирования или

ошибки в реализации служб предоставления удаленного доступа……………...………170

4.2.3. Удаленные атаки на ОС Novell NetWare 3.12…………………………………….....171

4.2.3.1 Исследование сетевого графика сети Novell NetWare 3.12……………………….171

4.2.3.1.1. Перехват двух 8-байтовых последовательностей

в процессе подключения пользователя к файл серверу……………………………….….171

4.2.3.2. Ложный сервер сети Novell NetWare 3.12…………………………………………172

4.2.3.3 Подмена рабочей станции в сети Novell NetWare 3.12……………………………173

4.2.3.3.1. Голландская атака…………………………………………………………………174

4.2.3.3.2. Подмена пользователя при некорректном завершении

его сеанса работы с файл-сервером в ОС Novell NetWare 3.12…………………………..175

4.2.4 Удаленные атаки на хосты Internet………………………………………………...…175

4.2.4.1 .Исследование сетевого графика сети Internet …………………………….………175

4.2.4.2. Ложный ARP — сервер в сети Internet…………………………………………… 176

4.2.4.3. Ложный DNS — сервер в сети Internet ……………………………………………178

4.2.4.4. Навязывание хосту ложного маршрута с помощью ICMP

для создания в сети ложного маршрутизатора …………………………………………...180

4.2.4.5. Подмена одного из участников сетевого обмена в сети

Internet при использовании протокола TCP……………………………………………… 181

4.2.4.6. Использование недостатков идентификации TCP пакетов.

для атаки на rsh-сервер.........................................………………………………................. 184

4.2.5. Заключение. ......................................................………………………….................... 185

Глава 5. Использование систем Firewall.

(П.Д.Зегжда, А.М. Ивашко, А.П. Баранов)

5.1. Достоинства применения Firewall.......................……………………………............... 187

5.2. Недостатки, связанные с применением Firewall.....………………………….............. 188

5.3. Структура и функционирование Firewall. ...............…………………………............. 190

5.3.1. Принципы работы Firewall.......................................…………………………............ 190

5.3.2. Режим доступа к службам ......................................…………………………............. 190

5.3.3. Усиленная аутентификация...............................………………………...................... 191

5.3.4. Фильтрация пакетов...........................................……..………………….................... 192

5.3.5. Шлюзы прикладного и сетевого уровней. .............…………………………........... 196

5.4. Основные схемы защиты на основе Firewall. ... .. …………………………………... 198

5.4.1. Firewall— маршрутизатор с фильтрацией пакетов. ……………………………… .198

5.4.2. Firewall на основе шлюза. ..........................................…………………………......... 199

5.4.3. Экранированный шлюз ...........................................…………………………............ 201

5.4.4. Firewall — экранированная подсеть .....................…………………………............. 203

5.4.5 Объединение модемного пула с Firewall. ...............…………….…………............... 205

5.4.6. Особенности защиты сетей на основе Firewall.....…………….…………................ 206

5.4.6.1. Этапы разработки политики доступа к службам..……………………….............. 207

5.4.6.2. Гибкость политики.....................................................…………………………....... 208

5.4.6.3. Обеспечение Firewall..............................................………………………....... ....... 209

5 4.6.4. Администрирование Firewall........... .. .................. ………………………….......... 210

5.5. Заключение. . ................................................... .... …………………………………...... 211

Глава 6. Основы технологии построения защищенных ОС

(Д.П. Зегжда, Д.М. Ивашко, А.П. Баранов)

6.1. Подходы к обеспечению безопасности ОС ......... ………………………………. ..... 211

6.2. Задачи разработки защищенных ОС. .. ....... ………………………………………. .. .213

6.3. Методы ликвидации причин существования угроз …………………………………. 214

6.4 Проблема внедрения модели безопасности в ОС .. …………………………………...215

6.4.1. Критика внедрения моделей. . ......... .. …………………………………………..... . 215

6.4.2. Постановка задачи внедрения модели безопасности в ОС . …………………….... 217

6.5 Решение проблемы внедрения моделей безопасности в ОС . . ... …………….... ...... 217

Заключение . .. ………………………………………………………………….... .. ...... . .. 218

Глава 1.

Кризис обеспечения безопасности современных компьютерных

систем.

1.1. Основные понятия безопасности компьютерных систем.

В настоящее время благополучие и даже жизнь многих людей зависят от обеспечения

информационной безопасности множества компьютерных систем обработки информа-

ции, а также контроля и управления различными объектами. К таким объектам (их

называют критическими) можно отнести системы телекоммуникаций, банковские

системы, атомные станции, системы управления воздушным и наземным транспортом, а

также системы обработки и хранения секретной и конфиденциальной информации. Для

нормального и безопасного функционирования этих систем необходимо поддерживать

их безопасность и целостность. Под безопасностью информации понимается "состояние

защищенности информации, обрабатываемой средствами вычислительной техники или

автоматизированной системы, от внутренних или внешних угроз" [1]. Целостность

понимается как «способность средств вычислительной техники или автоматизированной

системы обеспечивать неизменность вида и качества информации в условиях случайного

искажения или угрозы разрушения». Согласно этому же документу угрозы безопасности

и целостности состоят в потенциально возможных воздействиях на вычислительную

систему (ВС), которые прямо или косвенно могут нанести ущерб безопасности и

целостности информации, обрабатываемой системой. Ущерб целостности

информации состоит в ее изменении, приводящем к нарушению ее вида или качества.

Ущерб безопасности подразумевает нарушение состояния защищенности

содержащейся в ВС информации путем осуществления несанкционированного доступа

(НСД) к объектам ВС. НСД определяется как "доступ к информации, нарушающий

правила разграничения доступа с использованием штатных средств, предоставляемых

ВС"[1]. Введем более простое определение НСД, не противоречащее [1]: НСД

заключается в получении пользователем или программой доступа к объекту, разрешение

на который в соответствии с принятой в системе политикой безопасности отсутствует.

Реализация угрозы называется атакой. Человек, стремящийся реализовать угрозу,

называется нарушителем, или злоумышленником

Существует множество классификаций видов угроз по принципам и характеру их

воздействия на систему, по используемым средствам, по целям атаки и т. д.[2].

Рассмотрим общую классификацию угроз безопасности ВС по средствам воздействия на

ВС. С этой точки зрения все угрозы могут быть отнесены к одному из следующих

классов (см. рис. 1.1):

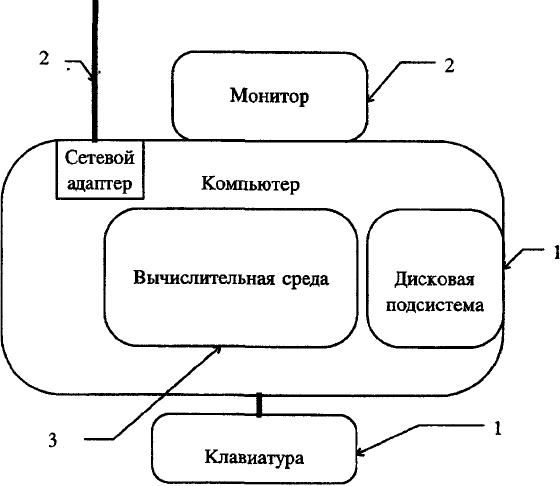

Рис. 1.1 Классификация угроз безопасности ВС.

1. Вмешательство человека в работу ВС. К этому классу относятся организационные

средства нарушения безопасности ВС (кража носителей информации, НСД к

устройствам хранения и обработки информации, порча оборудования и т.д.) и

осуществление нарушителем НСД к программным компонентам ВС (все способы

несанкционированного проникновения в ВС, а также способы получения пользователем-

нарушителем незаконных прав доступа к компонентам ВС). Меры, противостоящие

таким угрозам, носят организационный характер (охрана, режим доступа к устройствам

ВС), а также включают в себя совершенствование систем разграничения доступа и

системы обнаружения попыток атак (например, попыток подбора паролей).

2. Аппаратно-техническое вмешательство в работу ВС.

Имеется в виду нарушение безопасности и целостности информации в ВС с помощью

технических средств, например, получение информации по электромагнитному

излучению устройств ВС, электромагнитные воздействия на каналы передачи

информации и другие методы. Защита от таких угроз, кроме организационных мер,

предусматривает соответствующие аппаратные (экранирование излучений аппаратуры,

защита каналов передачи информации от прослушивания) и программные меры

(шифрация сообщений в каналах связи).

3. Разрушающее воздействие на программные компоненты ВС с помощью программных

средств. Логично назвать такие средства разрушающими программными средствами

(РПС). К ним относятся компьютерные вирусы, троянские кони (иногда их называют

"закладки"), средства проникновения в удаленные системы с использованием локальных

и глобальных сетей. Средства борьбы с подобными атаками состоят из программно и

(реже) аппаратно реализованных систем защиты.

Данная книга посвящена борьбе с угрозами третьего типа, т. к. рассматриваемый

класс средств нарушения безопасности представляет собой наиболее динамично

развивающуюся угрозу, использующую все последние

достижения в области информационных технологий.

1.2. Современные программные угрозы информационной

безопасности.

Приведем некоторые факты, свидетельствующие об актуальности проблемы

безопасности ВС.

Каждые двадцать секунд в Соединенных Штатах имеет место преступление с

использованием программных средств.

Недавние оценки исчисляют потери от хищения или повреждения компьютерных

данных в 100 млн. долларов за год, но точная статистика не поддается учету. Во многих

случаях организации не знают о том, что вторжение имело место — информация

воруется незаметно, и похитители гениально заметают свои следы.

Примерами наиболее крупных преступлений последних лет в отечественной практике

[3] являются хищение в 1991 г. 125,5 тыс. долларов США во Внешэкономбанке

(Москва), попытка "электронного мошенничества" на сумму более 68 млрд. рублей в

Центральном банке России в сентябре 1993 г., умышленное нарушение работы

программ автоматизированной системы управления ядерных реакторов Игналинской

АЭС в 1992 г.

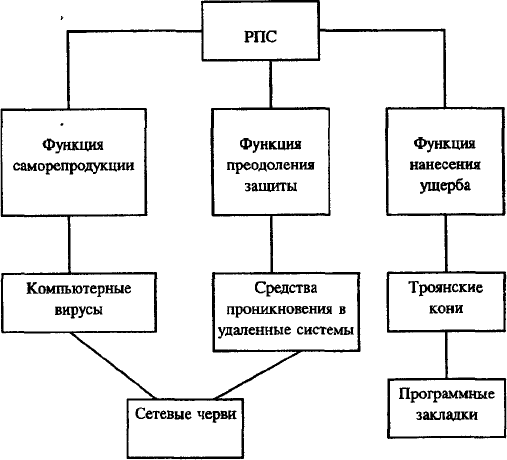

Как уже говорилось, класс РПС составляют компьютерные вирусы, троянские

кони (закладки) и средства проникновения в удаленные системы через локальных и

глобальных сетей (см. рис. 1.2).

Рис. 1.2 Типы РПС.

При этом налицо эволюция средств РПС от простейших программ, осуществляющих

НСД, к действующим самостоятельно удаленным сетевым агентам, которые

представляют собой настоящие средства информационного нападения.

Рассмотрим историю развития и современное состояние РПС.

1.2.1 Компьютерные вирусы.

Компьютерный вирус — одно из интереснейших явлений, которые мы можем

наблюдать в результате развития компьютерной и информационной техники. Суть его

сводится к тому, что программы приобретают свойства, присущие живым организмам,

причем самые неотъемлемые — они рождаются, размножаются, умирают.

Главное условие существования вирусов — универсальная интерпретация

информации в вычислительных системах. Вирус в процессе заражения программы может

интерпретировать ее как данные, а в процессе выполнения как исполняемый код. Этот

принцип был положен в основу всех современных компьютерных систем, использующих

архитектуру фон Неймана.

Дать формальное определение понятию "компьютерный вирус" очень непросто[4].

Традиционное определение, данное Ф. Козном, "компьютерный вирус — это программа,

которая может заражать другие программы, модифицируя их посредством добавления

своей, возможно измененной, копии"[5], при детальном разборе ставит в тупик:

непонятно, что это за "копия", если она не совпадает с оригиналом. Однако, совершенно

очевидно, что ключевым понятием в определении вируса является его способность к

саморазмножению, — это единственный критерий, позволяющий отличить программы-

вирусы от остальных программ. При этом "копии" вируса действительно могут

структурно и функционально отличаться между собой. Можно дать вирусу рекурсивное

определение типа: "вирус— это программа, которая порождает другие вирусы", однако

оно рекурсивно неразрешимо. Таким образом, мы сталкиваемся с почти философской

проблемой: как определить объекты, ключевым свойством которых является порождение

себе подобных, причем подобие определяется с помощью того же свойства — порождать

себе подобных и т.д. и т.п. Выход состоит в установлении отношения подобия вируса и

его копии с помощью набора отношений эквивалентности, относящихся к структуре,

содержанию алгоритму вируса, имеющих смысл для заданной операционной системы и

компьютера. Правда, такое определение будет не совсем точным: множество вирусов

будет ограничиваться классами эквивалентности задаваемых этими отношениями, но

более точного определения дать не удается.

История компьютерных вирусов начинается еще с работ теоретика современных

компьютеров фон Неймана. Oн разрабатывал модели автоматов, способных к

самовоспроизведению, и математически доказал возможность существования таких

машин. После этого идея саморазмножающихся программ "витала в воздухе" и время от

времени находила свою более или менее адекватную реализацию.

С каждым годом число вирусов растет. Сейчас их уже более 7000. Считается

признанным, что в последние годы больше всего вирусов создавалось в СССР, а затем в

России и других странах СНГ. Но и в других странах, в том числе в США, значителен

урон, наносимый вирусами. В США борьба с вирусами ведется на самом высоком

уровне. Вскоре после объявления в 1993 году Белым домом о подключении президента

Билла Клинтона и вице президента Альберта Гора к сети Internet администрация

поддержала идею проведения Национального дня борьбы с компьютерными вирусами

(National Computer Virus Awareness Day). Такой день отмечается теперь ежегодно.

Национальной ассоциацией по компьютерной защите США(NCSA) и компанией

Dataquest опубликованы следующие данные по результатам исследований вирусно

проблемы(данные 1993 г.)[6]:

- 63% опрошенных пострадали от компьютерных вирусов;

- предполагаемые потери американского бизнеса от компьютерных вирусов в 1994

году составят около 2 млрд. долларов;

- идентифицировано более 2100 компьютерных вирусов;

- каждый месяц появляется более 50 новых вирусов;

- в среднем от каждой вирусной атаки страдает 142 персональных компьютера: на ее

отражение в среднем уходит 2,4 дня;

- для компенсации ущерба в 1/4 случаев требовалось более 5 дней.

Начиная с конца 1990 г., появилась новая тенденция, получившая название

"экспоненциальный вирусный взрыв". Количество новых вирусов, обнаруживаемых в