Хант Крэйг. TCP/IP Сетевое администрирование

Подождите немного. Документ загружается.

482

Глава 12. Сетевая безопасность '

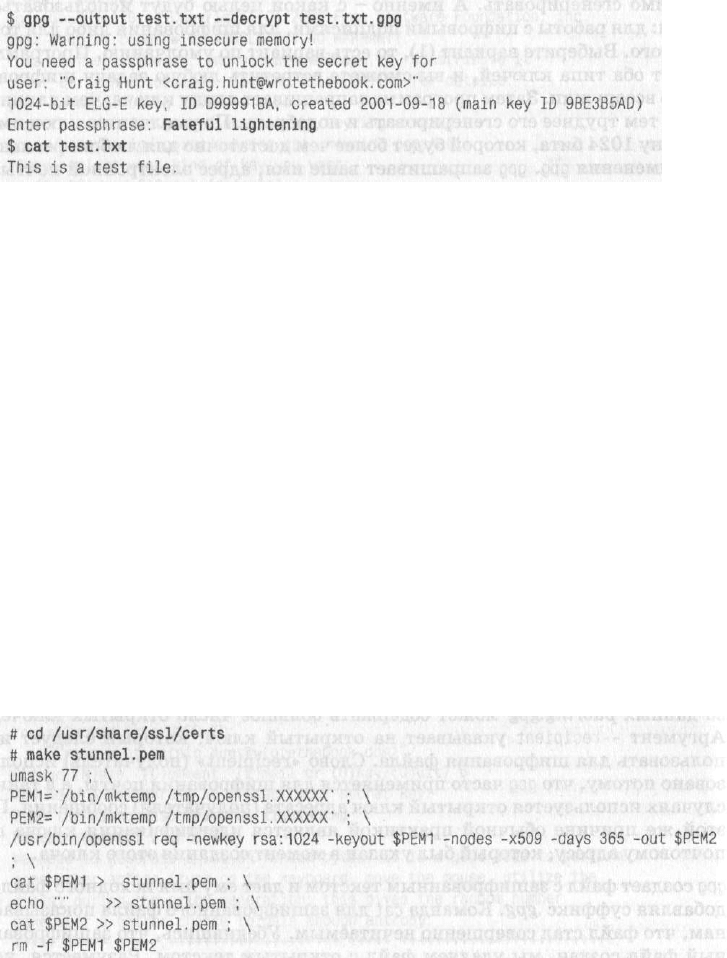

Ключ --output указывает gpg, куда записывать расшифрованный открытый

текст. В примере мы записываем результат в файл test.txt. Команда cat для

test.txt показывает, что файл читаем, и содержит исходный текст.

Приведенные примеры работы gpg схожи с примерами для ssh, расположен-

ными выше в данной главе, и примерами для openssl в главе 11. Все эти про-

граммы предоставляют инструменты для создания открытых и закрытых

ключей, используемых для решения определенных задач, gpg защищает

файлы и сообщения электронной почты, ssh - терминальные соединения,

openssl - веб-трафик. При этом SSL может применяться для защиты переда-

ваемых данных в широком спектре приложений.

stunnel

Программа stunnel шифрует - при помощи SSL - трафик демонов, не облада-

ющих способностями к шифрованию, stunnel делает преимущества шифро-

вания с открытым ключом доступными широкому спектру сетевых прило-

жений. stunnel входит в состав пакета OpenSSL и устанавливается вместе с

OpenSSL.

1

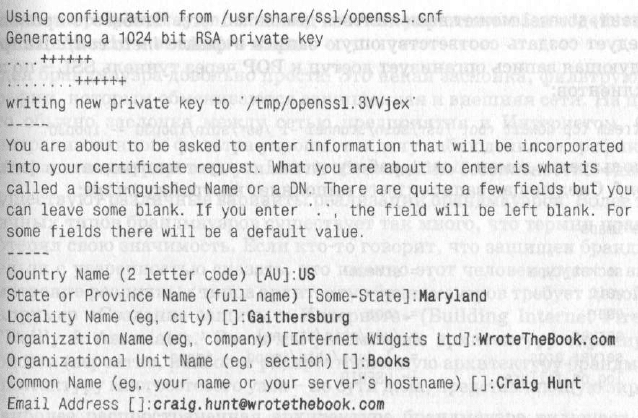

Подобно прочим приложениям, работающим с SSL, stunnel для нормальной

работы требует наличия сертификата. Простейший способ создать сертифи-

кат stunnel: перейти в каталог сертификатов SSL и выполнить команду make,

как показано в следующем примере:

1

Система OpenSSL описана в главе 11.

Чтобы прочесть зашифрованный текст, его необходимо раскодировать. В

следующем примере для решения задачи используется ключ --decrypt ко-

мандной строки gpg. Расшифруем файл test.txt.gpg:

Шифрование

483

По умолчанию при установке openssl создается каталог /usr/share/ssl/certs,

предназначенный для хранения сертификатов, и stunnel по умолчанию ищет

в этом каталоге сертификат с именем stunnel.pem.

1

Как и для всех других но-

вых сертификатов, openssl необходимо предоставить информацию, одно-

значным образом определяющую сертификат.

После создания сертификата программа stunnel готова к применению. От-

личными примерами служб, работающих через защищенный канал stunnel,

могут послужить POP и IMAP. Главной причиной совместного использова-

ния POP, IMAP и stunnel является защита паролей пользователей, передава-

емых в ходе сеансов POP и IMAP. stunnel шифрует все: регистрацию на сер-

вере и передаваемые почтовые сообщения. Последнее защищает содержимое

сообщения от перехвата в процессе передачи от сервера клиента, хотя с точ-

ки зрения системного администратора важно защитить именно пароль.

Чтобы защищенный обмен по POP и IMAP заработал, обе стороны должны

уметь передавать данные по каналам SSL. Однако это не всегда так. У неко-

торых клиентов нет stunnel; у других вообще нет SSL. По этой причине сер-

веры обычно предоставляют стандартный доступ к службам POP и IMAP че-

рез широко известные порты, а SSL-доступ к тем же службам - через другие

порты. При работе через stunnel служба POP называется pops и использует

порт TCP 995; IMAP называется imaps и получает порт TCP 993. pops и

imaps - это не специальные протоколы, а просто имена служб из файла /etc/

services, связанные с номерами портов 995 и 993. Следующая команда загру-

зочного сценария организует доступ к POP через туннель SSL и порт 995:

stunnel -d 995 -1 /usr/sbin/ipop3d -- ipop3d

1

Путь к каталогу сертификатов можно явно указать при помощи ключа -р команд-

ной строки stunnel.

484

Глава 12. Сетевая безопасность

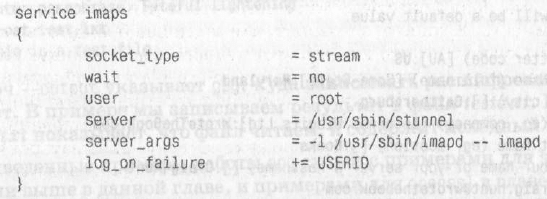

Как вариант, stunnel может выполняться демоном

inetd.

Чтобы это происхо-

дило, следует создать соответствующую запись в файле inetd.conf. Напри-

мер, следующая запись организует доступ к POP через туннель SSL - по за-

просам клиентов:

pops stream tcp nowait root /usr/sbin/stunnel -1 /usr/sbin/ipop3d — ipop3d

Если используется демон

xinetd,

работу stunnel следует настраивать в файле

xinetd.conf. Следующая запись xinetd выполняет настройку imaps:

Приложение stunnel никоим образом не связано именно с POP или IMAP,

оно может применяться для обеспечения безопасности многих демонов. Ес-

ли необходимо защитить демон, выполняемый inetd или xinetd, команда

stunnel размещается в файле inetd.conf или xinetd.conf, как и должно быть.

Если демон стартует по команде в загрузочном файле, там же должна разме-

щаться и команда stunnel.

Несмотря на серьезные возможности инструментов вроде stunnel и

ssh,

шиф-

рование не является заменой для качественной компьютерной безопасности.

Оно способно защитить чувствительную или частную информацию от про-

смотра, но никогда не должно быть единственным средством защиты важ-

ной информации. Системы шифрования подвержены взломам, а зашифро-

ванные данные - удалению и повреждениям, точно так же, как любые дру-

гие данные. Пусть шифрование не смущает вас ложным ощущением защи-

щенности. Некоторая информация настолько чувствительна и важна, что ее

не следует хранить на подключенных к сети компьютерах даже в закодиро-

ванном виде. Шифрование - лишь небольшой фрагмент полноценной систе-

мы безопасности.

Брандмауэр (firewall, сетевой экран) является неотъемлемой составляющей

системы безопасности сети. Термин «firewall»

1

подразумевает защиту от

опасности: как противопожарная перегородка в автомобиле защищает пас-

сажиров от двигателя, так сетевой экран защищает сеть от внешнего мира.

1

Экран или кожух, предотвращающий распространение огня. Термин применяет-

ся в строительстве, автомобильной промышленности, а теперь и в компьютерных

технологиях. - Примеч. перев.

Брандмауэры

Брандмауэры

485

Компьютер-брандмауэр позволяет жестко управлять взаимодействием сис-

тем вашей сети и внешнего мира.

Идея брандмауэра довольно проста. Это некая заслонка, фильтрующая весь

трафик, которым обмениваются защищенная и внешняя сети. На практике,

это обычно заслонка между сетью предприятия и Интернетом. Создание

централизованного фильтра упрощает задачу наблюдения за трафиком и поз-

воляет сконцентрировать усилия по обеспечению безопасности в одной точке.

Существуют различные варианты реализации брандмауэров. Более того, раз-

личных типов брандмауэров существует так много, что термин практически

потерял свою значимость. Если кто-то говорит, что защищен брандмауэром,

нельзя с уверенностью сказать, что именно этот человек имеет в виду. Рас-

смотрение различных типов архитектур брандмауэров требует целой книги -

например «Создание защиты в Интернете» (Building Internet Firewalls) от

O'Reilly & Associates.

1

Здесь мы рассмотрим архитектуру экранированной

подсети (вероятно, наиболее распространенную архитектуру брандмауэров) и

архитектуру многосетевого узла - по сути дела, представляющую экран в себе.

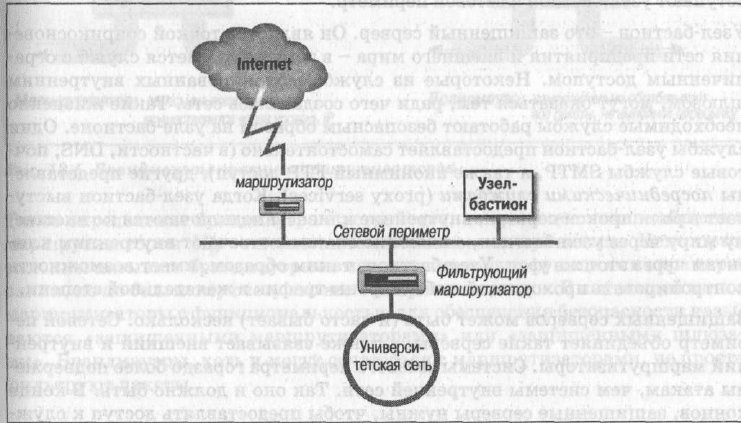

Наиболее распространенная архитектура брандмауэра включает по мень-

шей мере четыре аппаратных элемента: внешний маршрутизатор, защи-

щенный сервер (известный как узел-бастион), сетевой периметр и внут-

ренний маршрутизатор. Каждый аппаратный элемент обеспечивает опреде-

ленный аспект функционирования общей схемы защиты. Архитектура

представлена на рис. 12.4.

Рис. 12.4. Экранирование подсети

1

Э. Цвики, С. Купер, Б. Чапмен «Создание защиты в Интернете». - Пер. с англ. -

СПб: Символ-Плюс, 2002.

486

Глава 12. Сетевая безопасность

Внешний маршрутизатор - единственный канал между сетью предприятия

и внешним миром. Он осуществляет минимальное управление доступом.

Маршрутизатор проверяет, что адреса пакетов, приходящих из внешнего

мира, не принадлежат внутренней сети. Если номер нашей сети 172.16,

внешний маршрутизатор удаляет все пришедшие через внешний интерфейс

пакеты, адрес которых начинается с 172.16. Пакеты с такими адресами ис

точников должны приходить на маршрутизатор только через внутренний

интерфейс. Специалисты по безопасности называют такой тип управления

доступом фильтрацией пакетов.

Большую часть работы по управлению доступом выполняет внутренний

маршрутизатор. Он фильтрует пакеты не только на основе адреса, но также

на основе протокола и номеров портов, что позволяет контролировать служ-

бы, доступные как внутри сети, так и вне ее. Какие службы блокирует дан-

ный маршрутизатор, решает администратор системы. Если вы планируете

использовать брандмауэр, доступ к службам должен быть регламентирован

в руководящем документе по безопасности. Практически любая служба мо-

жет оказаться угрозой безопасности системы. Подобные угрозы следует оце-

нивать в свете общих требований к безопасности. Службы, предназначенные

только для внутренних пользователей (NIS, NFS, X-Windows и др.), блоки-

руются практически всегда. Службы, разрешающие запись на внутренние

системы (Telnet, FTP, SMTP и т. д.), обычно блокируются. Службы, предо-

ставляющие сведения о внутренних системах (DNS, fingerd и т. д.), обычно

блокируются. Доступных служб практически не остается! И здесь в игру

вступают узел-бастион и сетевой периметр.

Узел-бастион - это защищенный сервер. Он является точкой соприкоснове-

ния сети предприятия и внешнего мира - в том, что касается служб с огра-

ниченным доступом. Некоторые из служб, заблокированных внутренним

шлюзом, могут оказаться тем, ради чего создавалась сеть. Такие жизненно

необходимые службы работают безопасным образом на узле-бастионе. Одни

службы узел-бастион предоставляет самостоятельно (в частности, DNS, поч-

товые службы SMTP, а также анонимный FTP-доступ), другие представле-

ны посредническими службами (proxy services). Когда узел-бастион высту-

пает в роли прокси-сервера, внутренние клиенты подключаются ко внешне-

му миру через узел-бастион, а внешние системы отвечают внутренним кли-

ентам через этот же узел. Узел-бастион, таким образом, имеет возможность

контролировать проходящий в обе стороны трафик в желательной степени.

Защищенных серверов может быть (и часто бывает) несколько. Сетевой пе-

риметр объединяет такие серверы, а также связывает внешний и внутрен-

ний маршрутизаторы. Системы сетевого периметра гораздо более подверже-

ны атакам, чем системы внутренней сети. Так оно и должно быть. В конце

концов, защищенные серверы нужны, чтобы предоставлять доступ к служ-

бам как для внешних, так и для внутренних клиентов. Изоляция систем, ко-

торые должны быть доступны внешнему миру, в отдельной сети сокращает

возможность того, что нарушение безопасности одной из систем этой сети

приведет к нарушению безопасности системы из внутренней сети.

Ьрандмауэры

487

Архитектура многосетевого узла - это попытка сочетать все описанные функ-

ции брандмауэра на одном компьютере. Маршрутизатор IP заменяется мно-

госетевым узлом, который не выполняет пересылку пакетов на уровне IP.

1

Многосетевой узел, по существу, разрывает связь между внутренней и внеш-

ней сетями. Чтобы дать внутренней сети определенный уровень подключе-

ния, такой узел выполняет функции, сходные с функциями узла бастиона.

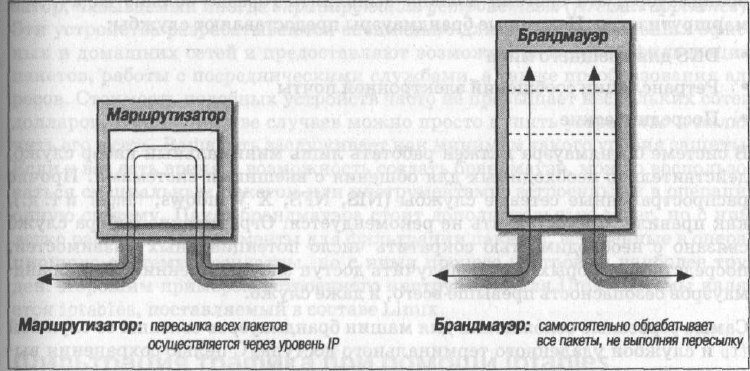

На рис. 12.5 представлены различия IP-маршрутизатора и брандмауэра на

базе многосетевого узла. Маршрутизатор передает пакеты через уровень IP.

Передача для каждого пакета основывается на конечном адресе, а также

маршруте к этому конечному адресу, существующем в таблице маршрутиза-

ции. Узел же не просто пересылает пакеты. Многосетевой узел способен об-

рабатывать пакеты на прикладном уровне, что дает ему полный контроль

над тем, как именно обрабатываются пакеты.

2

Рис. 12.5. Брандмауэры против маршрутизаторов

Такое определение брандмауэра - устройство, не имеющее ничего общего с

маршрутизатором IP, - не является повсеместно принятым. Некоторые

склонны называть брандмауэрами маршрутизаторы с функциями экраниро-

вания, но по большому счету это все - вопрос семантики. В настоящей книге

маршрутизаторы с функциональностью для обеспечения безопасности назы-

ваются «защищенными маршрутизаторами» или «защищенными шлюза-

ми». Брандмауэры, хоть и могут сочетаться с маршрутизаторами, не просто

фильтруют пакеты.

1

Роль IP-маршрутизаторов, называемых также шлюзами, в построении сети Ин-

тернет подробно рассмотрена в предшествующих главах.

2

Информация о том, как запретить многосетевому узлу пересылку пакетов, приве-

дена в главе 5.

488

Глава 12. Сетевая безопасность

Функции брандмауэра

В идеале злоумышленник не имеет возможности напрямую атаковать какую-

либо из систем, защищенных брандмауэром. Пакеты, предназначенные за-

щищенным узлам, доставляются на машину-брандмауэр. Так что злоумыш-

леннику приходится атаковать непосредственно эту машину. Поскольку

брандмауэр может стать мишенью атак с целью взлома, он должен придер-

живаться очень жестких мер обеспечения безопасности. Но поскольку всего

один брандмауэр обслуживает многие машины локальной сети, проводить в

жизнь политику обеспечения безопасности становится существенно проще.

Недостаток системы брандмауэров очевиден. Сетевой экран ограничивает

доступ не только со стороны внешнего мира, но и доступ локальной сети к

внешнему миру. Чтобы сократить неудобства, вызываемые присутствием

брандмауэра, эта система должна выполнять гораздо больше задач, чем

маршрутизатор. Некоторые брандмауэры предоставляют службы:

• DNS для внешнего мира

• Ретрансляции сообщений электронной почты

• Посреднические

В системе брандмауэра должен работать лишь минимальный набор служб,

действительно необходимых для общения с внешними системами. Прочие

распространенные сетевые службы (NIS, NFS, X Windows, finger и т. д.),

как правило, предоставлять не рекомендуется. Ограничение набора служб

связано с необходимостью сократить число потенциальных уязвимостей,

посредством которых может получить доступ злоумышленник. Для бранд-

мауэров безопасность превыше всего, и даже служб.

Самые серьезные осложнения для машин брандмауэров связаны со службой

ftp и службой удаленного терминального доступа. С целью сохранения вы-

сокого уровня защищенности на машине брандмауэра не рекомендуется соз-

давать пользовательские учетные записи; при этом данные пользователей

должны проходить через брандмауэр, чтобы работали службы ftp и удален-

ного терминального доступа. Проблема решается созданием специальных

учетных записей для ftp и telnet, общих для всех внутренних пользовате-

лей. Однако групповые учетные записи обычно считаются проблемой без-

опасности. Более приемлемое решение - разрешить работу службы ssh через

брандмауэр. Это поощряет применение ssh, а значит - серьезных механиз-

мов проверки подлинности и шифрования обмена данными.

Создание эффективного брандмауэра требует не только особого внимания,

но и настройки многочисленных переменных в процессе создания экрана.

Поэтому существуют специальные программные комплексы для создания

брандмауэров. Продается даже специализированное аппаратное обеспече-

ние, выполняющее функции системы-брандмауэра. Существует ряд деше-

вых программных пакетов для Linux. Прежде чем приступать к созданию

собственного брандмауэра, выясните, какие варианты предлагают разработ-

чики программных и аппаратных решений.

Ьрандмауэры 489

Фильтрация трафика при помощи iptables

В простейшем случае брандмауэр - это фильтрующий маршрутизатор, кото-

рый блокирует нежелательный трафик. Используйте возможности маршру-

тизации многосетевого узла под управлением Linux и функции фильтрации

iptables для создания фильтрующего маршрутизатора.

Ядро Linux делит трафик маршрутизатора на три категории и применяет

для каждой из категорий отдельный набор правил фильтров:

INPUT

Входящий трафик, адресованный процессу локальной системы, должен

пройти через правила фильтра INPUT, прежде чем будет принят систе-

мой.

OUTPUT

Исходящий трафик, источником которого является локальная система,

должен пройти через правила фильтра OUTPUT, прежде чем будет от-

правлен.

Подробности процесса установки брандмауэра выходят за пределы этой кни-

ги. Я рекомендую прочесть книги «Building Internet Firewalls» («Создание

защиты в Интернете») и «Firewalls and Internet Security» (Брандмауэры и

безопасность в Интернете). Решение о самостоятельной установке брандмау-

эра будет ошибкой, если у вас нет квалифицированных системных админи-

страторов, способных уделить адекватное время этой задаче. Обратитесь в

компанию, которая специализируется на проектировании и установке

брандмауэров. Если ваша информация настолько ценна, что требует защиты

экраном, она достаточно ценна, чтобы защитить ее брандмауэром, создан-

ным профессионалами.

Разумеется, услуги профессионалов по карману не каждой сетевой площад-

ке - особенно, если речь идет о небольшом офисе или домашней сети. Если у

вас нет времени или денег, можно купить дешевый брандмауэр-маршрути-

затор, называемый иногда экранирующим устройством (firewall appliance).

Эти устройства разрабатываются специально для защиты небольших офис-

ных и домашних сетей и предоставляют возможности простой фильтрации

пакетов, работы с посредническими службами, а также преобразования ад-

ресов. Стоимость подобных устройств часто не превышает нескольких сотен

долларов. В большинстве случаев можно просто купить устройство и вклю-

чить его в сеть. Ваша сеть заслуживает как минимум такого уровня защиты.

Если у вас есть время и возможность создать брандмауэр, можно воспользо-

ваться специальным пакетом или инструментами, встроенными в операци-

онную систему. Пакет брандмауэра стоит дополнительных денег, но с ним

легко работать. Инструменты для фильтрации пакетов, встроенные в опера-

ционную систему, бесплатны, но с ними процесс настройки наиболее тру-

ден. Хорошим примером встроенного инструмента для Unix-системы явля-

ется iptables, поставляемый в составе Linux.

490

Глава 12. Сетевая безопасность

FORWARD

Трафик, исходящий от внешней системы и адресованный другой внеш-

ней системе, должен пройти через правила фильтра FORWARD.

Правила INPUT и OUTPUT используются в случае, когда система выступает

в роли узла. Правила FORWARD используются, когда система выступает и

роли маршрутизатора. Помимо трех стандартных категорий, iptables позво

ляет пользователям создавать собственные категории.

Создание фильтрующих правил iptables

Ядро Linux хранит список правил для каждой из описанных категорий. Ра-

бота со списком правил осуществляется при помощи команды iptables.

1

Ис-

пользуйте ключи команды iptables, описанные в табл. 12.2, для создания

или удаления пользовательских цепочек правил, добавления правил в це-

почку, удаления правил из цепочки, а также для изменения порядка следо-

вания правил в цепочке.

Таблица 12.2. Ключи командной строки iptables

Ключ

Назначение

-А Добавляет правила в конец набора

-D Удаляет правила из набора

-Е Изменяет имя набора

-F

Удаляет все правила из набора

-I Вставляет правило в указанной точке цепочки (набора)

-L Перечисляет все правила набора

-N Создает пользовательский набор правил с указанным именем

-Р Устанавливает область применения цепочки

-R Заменяет правило цепочки

-X Удаляет указанный пользовательский набор правил

-Z Обнуляет все счетчики пакетов и байтов

Правило брандмауэра состоит из фильтра, с которым сопоставляются паке-

ты, и действия, предпринимаемого, если пакет соответствует фильтру.

Действие может являться стандартным правилом либо переходом к пользо-

вательскому набору правил, реализующему дополнительную обработку.

Ключ командной строки -j цель указывает пользовательский набор правил

или стандартное правило обработки пакета, цель может быть представлена

1

Команда iptables появилась в ядре Linux ветви 2.4. В более ранних версиях ис-

пользовались команды ipfwadm и ipchains. Информацию об этих командах можно

почерпнуть в книге Роберта Зиглера (Robert Ziegler) «Linux Firewalls» («Бранд-

мауэры в Linux», Вильяме, 2000).

Брандмауэры

491

именем набора правил либо ключевым словом стандартного правила. Су-

ществуют следующие ключевые слова для стандартных правил:

ACCEPT

Разрешает передачу пакета через брандмауэр.

DROP

Предписывает удалить пакет.

QUEUE

Предписывает передать пакет в область пользовательских процессов для

обработки.

RETURN

В наборе правил, определенном пользователем, данное ключевое слово

предписывает вернуться в набор правил, из которого произошел вызов. В

одном из трех стандартных наборов правил ядра RETURN предписывает

прервать обработку цепочки и воспользоваться стандартным правилом

для этой цепочки.

Команды iptables создают фильтры, применяемые в зависимости от прото-

кола, адресов источника и адресата либо сетевого интерфейса, через кото-

рый поступил пакет. Этой цели служат многочисленные ключи командной

строки. Ниже описаны основные ключи iptables для создания фильтров:

-р протокол

Определяет протокол, для которого справедливо правило. В качестве зна-

чения аргумента протокол может выступать любой номер из файла /etc/

protocols либо одно из ключевых слов: tcp, udp, icmp.

-s адрес[/маска]

Определяет адрес источника пакетов, для которых справедливо правило.

адрес может быть представлен именем узла, именем сети либо адресом IP.

--sport [порт[\порт]]

Определяет исходный порт пакетов, для которых справедливо правило.

порт может быть представлен именем или номером из файла

/etc/services.

Синтаксис

порт:

порт позволяет определить диапазон портов. Если значе-

ние порта не указано, правило применяется для всех исходных портов.

-d адрес[/маска]

Определяет конечный адрес пакетов, для которых справдливо правило.

адрес может быть представлен именем узла, именем сети либо адресом IP.

--dport [порт[:порт]

Определяет целевой порт пакетов, для которых справедливо правило.

Правило фильтрует весь трафик, проходящий через указанный порт, порт

определяется по правилам, описанным для ключа --sport.

--icmp-type тип

Определяет тип ICMP, для которого справедливо правило, тип может быть

представлен любым именем или номером типа сообщения ICMP.